단편화

전송 블록을 같은 크기로 나눔

재합성

수신 측에서 단편화된 데이터 합쳐서 복원

“흐름”제어

데이터 양, 통신 속도

“연결”제어

비연결성, 가상회선 -> 통신로 유지, 개설, 종료

TCP 헤더

- Source Port

- Destination Port

- Acknowledge

- Flags

- Windows Size

- Checksum

3-way-handshake

SYN -> SYN-ACK -> ACK

UDP 헤더

- Source Port

- Destination Port

- Length

- Checksum

Well-known-port

- FTP : 20, 21

- SSH : 22

- Telnet : 23

- DNS : 53

- DHCP : 67, 68

- TFTP : 69

- HTTP : 80

- HTTPS : 443

-> 포트 확인 명령어 : netstat -ano

IPv6 (128bit)

16비트씩 “8쌍”

0000 인 부분 생략 가능 ( ::: )

IPv6 헤더

- “Version”

- Traffic Class

- Flow label

- Payload Length

- Next Header

- Hop Limit : 데이터 생존 기간

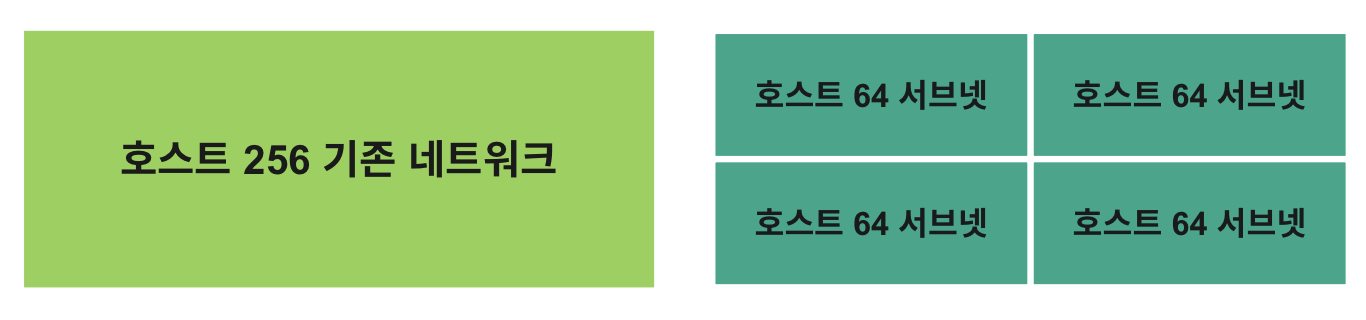

MTU (Maximum Transmission Unit)

최대 패킷 크기

(Ex)

Data : 2400

MTU : 980

Ipv4 헤더크기 : 20bytes

[ 20 + 960 ] [ 20 + 960 ] [20 + 480 ] = 2400 + 60

ARP <-> RARP

ARP : IP 주소 -> MAC 주소

RARP : MAC 주소-> IP 주소

ARP 헤더

- Opcode (Request 1 or Response 2)

- Hardware / Protocol Type / Addr Length

- HardWare / Protocol Address

ICMP (Internet Control Message Protocol)

- Type : 0, 8 / Name : echo Req, Res / desc : 디버깅용 응답, 요청

- Type : 4 / Name : Source Quench / desc : 송신측 전송 속도를 늦춰라

- Type : 5 / Name : Redirection / desc : 라우팅 테이블 주소 변경 시 업데이트

- Type : 3 / Name : Destination unreachable / desc : 클라이언트 문제

- Type : 11 / Name : TTL exceeded / desc : 서버 문제

IGMP (Internet Group Message Protocol)

Ipv4 사용하는 네트워크에서 멀티캐스팅 설정 시 사용

여러 장치가 하나의 ip 주소를 공유해서 모두 동일한 데이터 수신 가능

TTL 제공하는 비대칭 프로토콜

SMTP (Simple Mail Transfer Protocol)

이메일 송신

TCP 응용 프로토콜

ASCII로 전송

SSL 암호화

포트 #25

IMAP (Internet Message Access Protocol)

서버로부터 이메일 관리, 수신, 저장, 동기화

포트 #143

POP3 (Post Office Protocol 3)

이메일 수신, 확인 후 삭제

포트 #110

SNMP (Simple Network Management Protocol)

TCP / IP 를 사용하는 망 관리 프로토콜

UDP 데이터그램 방식 사용 (보안, 관리 감소)

GET, GET NEXT, SET, TRAP 네가지 기능

비동기식

DNS

Default = UDP

512bytes 이상의 패킷이면 TCP 사용

SDN (Software Defined Networking)

가상 네트워크 생성 및 제어, 소프트웨어가 포함된 기존 하드웨어 제어

LAN 표준 IEEE

- 802.1 : 상위 계층 인터페이스, MAC BRIDGE

- 802.2 : LLC(Label Link Control)

- 802.3 : CSMA / CD

- 802.4 : 토큰 버스

- 802.5 : 토큰 링

- 802.6 : MAN

- 802.7 : 광대역 LAN

- 802.8 : 광섬유 LAN

- 802.10 : 보안 (security)

- 802.11 : 무선 네트워크, CSMA / CA

에러 종류와 원인

1. 감쇠 : 이동하면서 신호 세기가 약해짐, 증폭기 or 리피터 로 해결

2. 지연 왜곡 : 주파수에 따라 신호 속도가 달라져서 신호 손상 유발

3. 잡음

- 열 : 진동 스펙트럼 (백색 … )

- 충격 : 순간적인 높은 진폭 (기계적 충격, 낙뢰 …)

- 누화 : 인접 전송매체의 전자기적 상호 유도

- 상호 변조 : 서로 다른 주파수들이 같은 전송매체 공유 -> 주파수 신호 차이

4. 에코 : 약해진 신호가 다시 송신측으로 돌아옴

5. 위상 지터 : 연속적인 위상 변화 -> 편차 커짐

전송 에러 제어 방식

1. 반복 전송 : 송신 -> 동일 데이터 2번 이상 연속 전송 / 수신 -> 데이터 비교, 오류 여부 확인

2. 궤환 전송 : 송신측으로 궤환된 데이터 비교, 검사

3. 전진오류 수정 (FEC) : 송신 -> 정보비트 + 부가코드 전송 / 수신 -> 이 부호로 오류 검출, 수정 (헤밍코드, 순환 잉여 검사 CRC)

4. 후진오류 수정 (BEC) : 오류 발생시 수신측에서 재전송 요구 (ARQ)

'네트워크 > 네트워크관리사' 카테고리의 다른 글

| 자잘한 오답 22 (0) | 2024.08.18 |

|---|---|

| 자잘한 오답 (0) | 2024.08.04 |

| 네트워크 (+서버) 기초 심화 3편 (1) | 2024.06.16 |

| 네트워크(+서버) 기초 심화 2편 (1) | 2024.06.09 |