ACL 이론 정리

ACL

ACL 이란 Access Control List는 접근 제어 목록 또는 액세스 제어 목록이라고 합니다. 라우터에서 트래픽을 필터링합니다. 허가되지 않은 이용자의 접근을 차단합니다. 패킷을 필터링하는 기준은 출

frankenkitty.tistory.com

Standard ACL

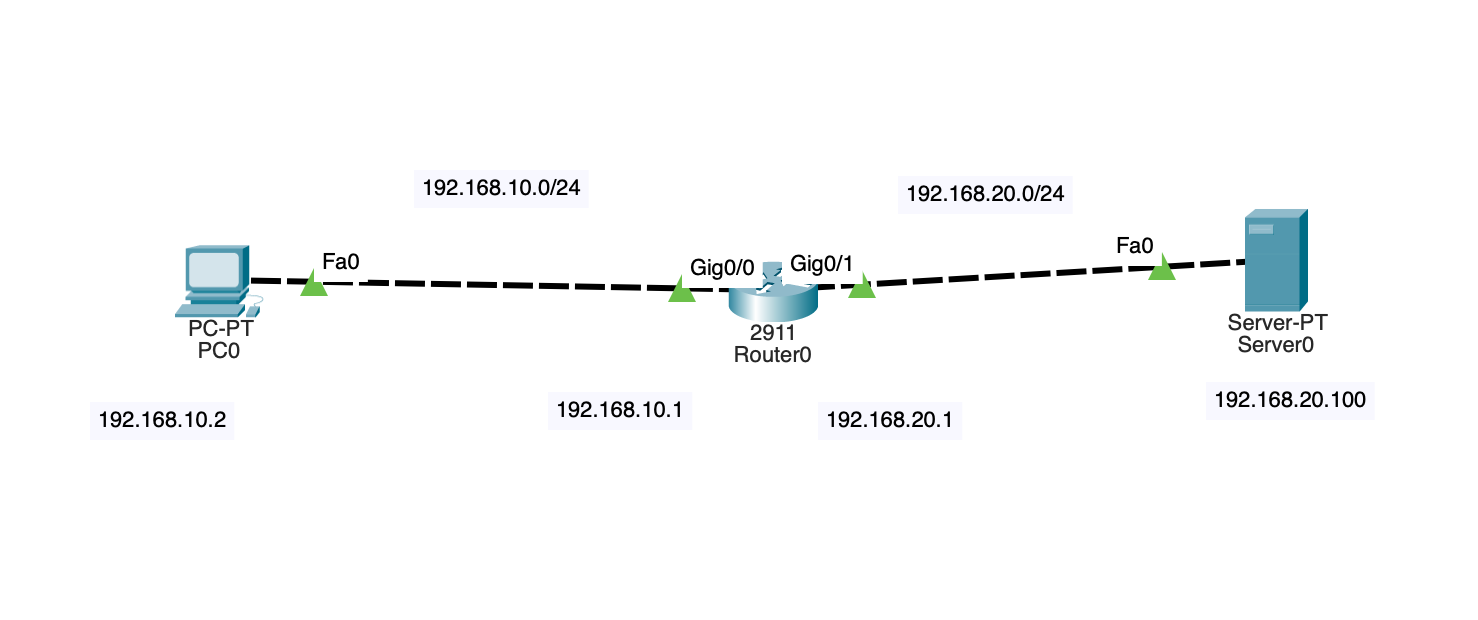

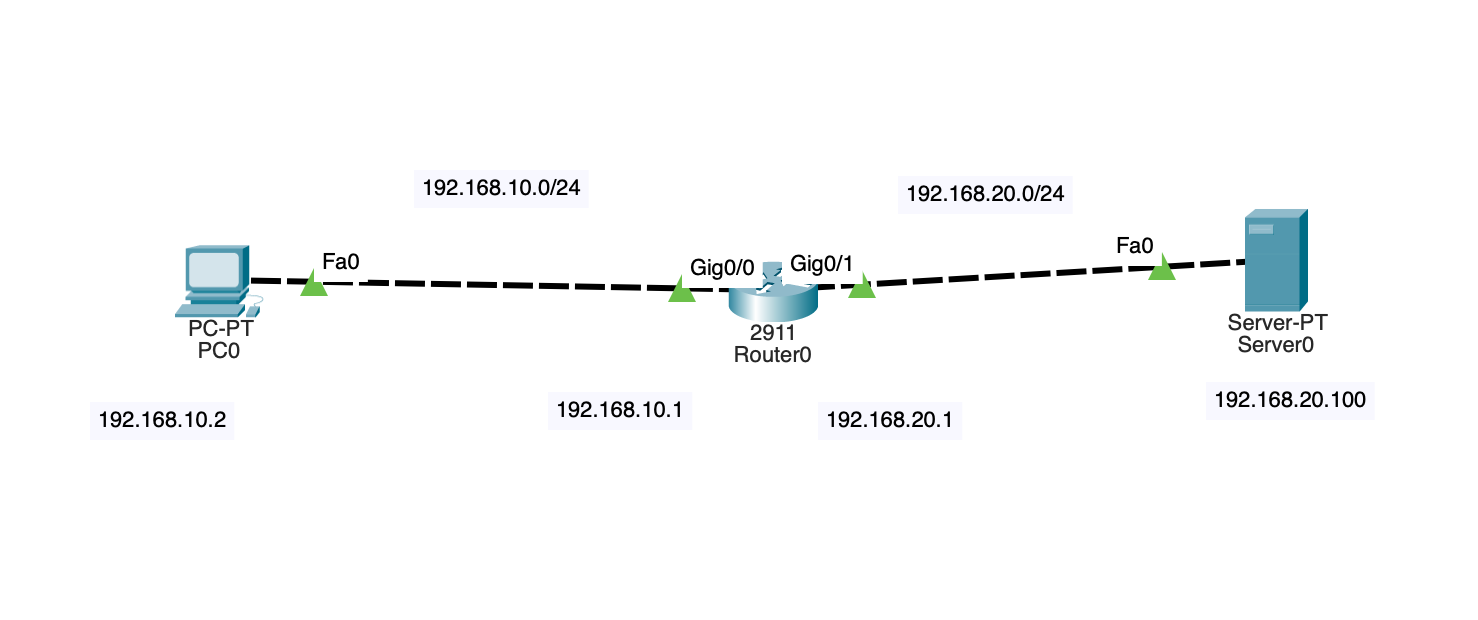

이렇게 토폴로지를 만들어 주고 주소 할당을 해줍니다.

이제 표준 acl을 사용하여 ssh 접속을 허용하거나 막아보겠습니다.

//전역 설정 모드

hostname < choeun >

ip domain-name < pce >

crypto key generate rsa

< 1024 >

username < pce > secret < 0000 >

line vty < 0 4 >

//서브 설정 모드

login local

transport input ssh

exit

//전역 설정 모드

enable secret < 1111 >먼저 라우터에 ssh 설정을 해줍니다.

<> 안의 내용은 자신이 하고싶은 내용으로 입력합니다.

pc와 서버에서 잘 접속이 되는 것을 확인할 수 있습니다.

그럼 다시 라우터로 돌아와 acl 설정을 해주겠습니다.

//전역 설정 모드

access-list < 1 > permit < 192.168.10.0 > < 0.0.0.255 >

int g0/0

//서브 설정 모드

ip access-group < 1 > in

int g0/1

ip access-group < 1 > inacl 번호 1 - 99는 표준 acl입니다. 192.168.10.0 에서 오는 요청만 허용하도록 설정했습니다.

인터페이스 기준으로 ssh 요청은 들어오는 요청이므로 인바운드로 했습니다.

다시 접속을 시도해보면 네트워크 주소가 192.168.10.0 인 pc에서는 접속이 잘 되지만 주소가 192.168.20.0 인 서버에서는 접속이 안됩니다.

acl에서는 먼저 적용된 규칙 외에는 모두 무시하기 때문입니다.

//전역 설정 모드

no access-list 1

access-list 1 permit 192.168.30.0 0.0.0.255

int g0/0

ip access-group 1 in

int g0/1

ip access-group 1 in위에서 만들었던 acl을 없애고 192.168.30.0에서 오는 요청만 허용하도록 acl을 새로 만들어 적용했습니다.

그리고 다시 접속해보면 pc와 서버 모두 접속이 차단됩니다.

192.168.30.0 주소를 가진 요청만 허용했기 때문에 192.168.10.0, 192.168.20.0 주소를 가진 요청들이 거부됩니다.

Extended ACL

토폴로지는 standard acl과 똑같이 만들었습니다.

확장 acl은 출발지 주소로만 필터링할 수 있었던 표준 acl과 달리 프로토콜, 목적지 주소, 포트와 같은 옵션도 사용할 수 있습니다.

그래서 핑을 보내는데 사용되는 icmp를 막아보겠습니다.

//전역 설정 모드

access-list < 100 > deny icmp 192.168.10.0 0.0.0.255 192.168.20.0 0.0.0.255

access-list < 101 > permit ip any any

int g0/0

//서브 설정 모드

ip access-group 100 in

ip access-group 101 out

int g0/1

ip access-group 100 out

ip access-group 101 in라우터에 192.168.10.0 에서 192.168.20.0 으로 보내는 icmp를 막는 acl 100과 모든 프로토콜을 허용하는 acl 101을 만들어서 각각 인터페이스에 적용했습니다.

그리고 핑을 보내면 pc에서 서버로 핑을 보내지 못합니다.

192.168.10.0 에서 오는 요청을 차단했기 때문에 서버에서 request 패킷을 보내도 pc로부터 reply 패킷을 받지 못해 핑이 실패합니다.

시뮬레이션모드로 보면 pc에서 보내는 파란색 패킷은 서버에 도달하기 전에 라우터에서 acl정책에 따라 차단됩니다.

그리고 서버에서 보내는 보라색 패킷은 pc까지 갔다가 돌아오는 길에 출발지 주소가 192.168.10.0, 목적지 주소가 192.168.20.0으로 되기 때문에 라우터에서 acl 정책에 따라 막힙니다.

그리고 아까 icmp 프로토콜은 막았지만 모든 프로토콜을 허용하는 acl 101을 만들었기 때문에 ssh는 접속이 잘 되는 것을 볼 수 있습니다.

확장 acl에서 ssh가 아니라 웹 접속이나 ftp로 테스트하려고 했는데 왜인지 브라우저 접속이 잘 안되는 바람에..

ssh로 계속 우려먹게 돼서 기분이 별로다 ㅜㅜ

'네트워크 > 라우터' 카테고리의 다른 글

| Frame relay (0) | 2023.11.04 |

|---|---|

| PPP (Point to Point Protocol) (0) | 2023.11.04 |

| BGP (eBGP 설정) (0) | 2023.09.20 |

| CBAC (컨텍스트 기반 액세스 제어) (0) | 2023.08.06 |

| ACL (0) | 2023.07.29 |